Standaard MFA niet meer voldoende; Microsoft dwingt number matching MFA af

Vanaf 8 mei 2023 maakt Microsoft number matching MFA de standaardinstelling voor hun mobiele app.

Dacht je met Multi Factor Authenticatie (MFA) op basis van mobiele pushmeldingen je waardevolle data goed beschermd te hebben, blijken cybercriminelen al weer een stapje verder te zijn. Maak je gebruik van MFA? Dan is dat een stap in de juiste richting. Hackers blijven echter manieren vinden om toegang te krijgen tot organisaties, een reden voor Microsoft om number matching MFA te gaan afdwingen.

Geschreven door: Leo van de Haar

MFA moeheid; onderschat het niet

MFA zorgt ervoor dat het voor kwaadwillenden een stuk lastiger is om toegang te krijgen tot de systemen van organisaties. Bij MFA is alleen een wachtwoord niet meer voldoende. MFA vereist dat de gebruiker een aanmelding voor een account authentiseert via bijvoorbeeld een mobiele applicatie, die bijvoorbeeld een pushmelding naar hun smartphone stuurt. MFA kan frustrerend zijn voor gebruikers als zij zich vaak moeten authentiseren. Dit kan leiden tot MFA moeheid, wat vaak resulteert in onzorgvuldig gedrag of het per ongeluk goedkeuren van aanmeldingsverzoeken.

Een spraakmakend voorbeeld van MFA moeheid waardoor aanzienlijke hoeveelheden data werd gestolen, was de hack bij Uber in september vorig jaar. Een hacker had met brute force toegang gekregen tot de gebruikersnamen en wachtwoorden van een aantal Uber-werknemers, en had hen vervolgens bestookt met herhaalde pushmeldingen op hun mobiele apparaten, met het dringende verzoek de aanmelding op hun account goed te keuren. Eén geïrriteerde werknemer hoefde alleen maar ‘ja’ te klikken op de aanmeldingsprompt. De omvang van het datalek wordt nog onderzocht, maar kan aanzienlijk zijn, aangezien de hacker toegang kreeg tot de PAM-oplossing (privileged access management) van Uber.

Verplichte MFA voor Admin Portals

Wat maakt number matching MFA effectiever?

Number matching MFA is ontwikkeld om MFA moeheid tegen te gaan en wordt algemeen beschouwd als veiliger dan traditionele MFA methoden. Het biedt namelijk een extra beveiligingslaag door de gebruiker te verplichten een unieke code te verstrekken die door een apparaat of applicatie wordt gegenereerd. Deze code is doorgaans slechts één keer geldig en vervalt na een korte periode, waardoor het voor een aanvaller veel moeilijker wordt om met een gestolen wachtwoord of andere gegevens toegang te krijgen tot een account.

Bovendien zijn de nummers niet statisch en kunnen ze niet worden onderschept of gestolen zoals een fysiek token, biometrische gegevens of zelfs een sms-bericht. MFA moeheid wordt beperkt doordat gebruikers het toegezonden nummer fysiek moeten intypen, waardoor ze twee keer nadenken over het accepteren van een login. Push notification spam is ook niet zo effectief, omdat gebruikers het nummer moeten kennen en toegang moeten hebben tot de Authenticator-app van het account dat inlogt.

Microsoft gaat number matching MFA afdwingen

Vanaf 8 mei 2023 maakt Microsoft number matching MFA de standaardinstelling voor hun mobiele app, zodat meer Microsoft gebruikers beter beschermd zijn tegen social engineering-aanvallen.

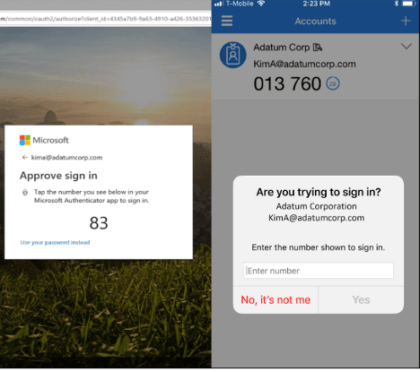

Voorbeeld hoe number matching eruit komt te zien. Lees verder onder de afbeelding.

Als je een Microsoft-gebruiker bent, hoef je echter niet te wachten tot begin mei. Hoe sneller jouw bedrijf number matching MFA kan implementeren, hoe sneller je de beveiliging van jouw organisatie verbetert. Maar het is belangrijk om van tevoren een goed communicatieplan op te stellen om ervoor te zorgen dat werknemers dit begrijpen en omarmen en weten hoe deze extra beveiligingsmaatregel hun toegang tot bepaalde programma’s, systemen en apps zal beïnvloeden. Interessant is bijvoorbeeld dat gebruikers aanmeldingsverzoeken vanaf hun Apple Watch niet meer kunnen goedkeuren als hun bedrijf gebruik maakt van number matching MFA.

Enkele best practices voor het gebruik van number matching MFA

Het Cybersecurity and Infrastructure Security Agency (CISA) in de Verenigde Staten beveelt aan, als voorzorgsmaatregel, om gebruikers te trainen in het melden van onbekende of bulk MFA bevestigingsverzoeken. Organisaties moeten ook regelmatig cyber security cursussen geven over onderwerpen als MFA moeheid, het herkennen van MFA-spam en het melden van onbekende bevestigingsverzoeken. Daarnaast moet de organisatie, wanneer een gebruiker een push-meldingsverzoek weigert, de oorzaak onderzoeken en hun IT security team waarschuwen, aangezien dit kan wijzen op een gecompromitteerd wachtwoord.

Meer weten?

Wil je meer weten over number matching MFA en hoe je dit in jouw organisatie kunt implementeren? Neem dan vrijblijvend contact op.