Van dreiging naar veiligheid: Inzichten van een cybercrime specialist

Cybercriminelen worden steeds geraffineerder, maar met de juiste beveiligingsmaatregelen kun je het risico op succesvolle aanvallen aanzienlijk verkleinen.

Als eindverantwoordelijke voor de IT weet je dat de beveiliging van jouw systemen essentieel is voor de continuïteit van de organisatie. Tijdens ons webinar met cybercrime specialist Gina Doekhie spraken we over de slimme methoden die cybercriminelen gebruiken om toegang te krijgen tot systemen. In deze blog delen we inzichten over deze dreigingen én hoe je jouw IT omgeving beter kunt beveiligen.

Hoe dringen cybercriminelen binnen?

Cybercriminelen hebben verschillende manieren om zwakke plekken in systemen te benutten. Hier zijn de meest voorkomende:

-

-

- Aanvallen via leveranciers (3rd Party Software): Door kwetsbaarheden in de toeleveringsketen (supply chain) kunnen aanvallers indirect toegang krijgen tot jouw systemen.

- Gecompromitteerde accounts: Datalekken en brute force-aanvallen op zwakke wachtwoorden geven criminelen eenvoudig toegang.

- Phishing: Kwaadaardige e-mails blijven een effectieve manier om medewerkers te misleiden en toegang te verkrijgen.

-

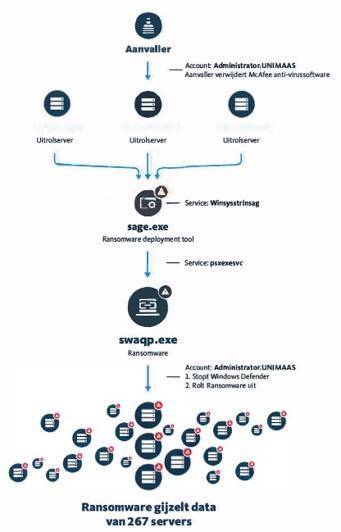

Lessen van de Universiteit van Maastricht

Een schrijnend voorbeeld is de ransomware-aanval op de Universiteit van Maastricht in 2019. Via een phishing-aanval konden criminelen 267 systemen infecteren met Clop-ransomware. Het herstel van de systemen kostte de universiteit niet alleen 200.000 euro losgeld, maar ook aanzienlijke reputatieschade en operationele verstoring.

Tekst gaat verder onder de afbeelding

Hoe bescherm jij jouw organisatie?

Met een paar strategische acties kun je jouw organisatie beter beschermen tegen cyberdreigingen:

-

-

- Regelmatige updates: Zorg ervoor dat systemen en applicaties altijd up-to-date zijn om kwetsbaarheden te dichten.

- Veilige backups: Maak gebruik van dubbele backups, offline opslag en een robuust recoveryplan.

- Continue monitoring: Gebruik een Security Operations Center (SOC) om verdachte activiteiten in jouw netwerk vroegtijdig te detecteren.

- Zero-trust beleid: Beperk de toegang met least privileged access-modellen en netwerksegmentatie.

- Incident Response Plan: Stel een plan op en test het regelmatig, zodat jouw team voorbereid is op incidenten.

-

Conclusie

Cybercriminelen worden steeds geraffineerder, maar met de juiste beveiligingsmaatregelen kun je het risico op succesvolle aanvallen aanzienlijk verkleinen. Door te investeren in proactieve beveiliging kun je de focus leggen op wat echt belangrijk is: het ondersteunen van de groei en innovatie van jouw organisatie.